Nextcloud OIDC Identity Provider: Unterschied zwischen den Versionen

| Zeile 22: | Zeile 22: | ||

werden ein Name (hier: "Matrix") und eine Weiterleitung ("https://matrix.hs-example.de/_synapse/client/oidc/callback" für einen Matrix-Server unter der Domain "matrix.hs-example.de") eingetragen. | werden ein Name (hier: "Matrix") und eine Weiterleitung ("https://matrix.hs-example.de/_synapse/client/oidc/callback" für einen Matrix-Server unter der Domain "matrix.hs-example.de") eingetragen. | ||

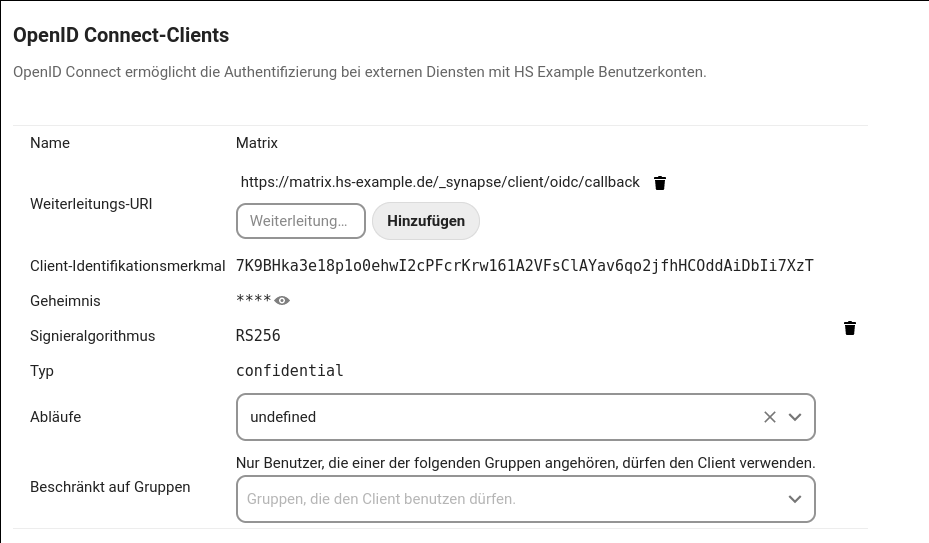

Daraufhin werden eine "Client-ID" und | Daraufhin werden eine "Client-ID" und ein "Client-Secret" (dt. "Geheimnis") generiert. Diese beiden zufälligen Zeichenketten kopieren wir uns für die Konfiguration des OIDC-Client im Synapse-Server. | ||

[[Datei:Nc-step2.png||Anzeige OpenID-Connect Client]] | [[Datei:Nc-step2.png||Anzeige OpenID-Connect Client]] | ||

Version vom 15. April 2023, 11:15 Uhr

Dieser Wiki-Artikel dokumentiert die Nutzung der OIDC-App in einer vorhandenen Nextcloud-Installation.

Im Folgenden wird die Matrix-Implementierung "Synapse" als Chat-Server an Nextcloud angebunden, so das der Login in Matrix mit einem Nextcloud-Login erfolgt.

Die Installation von Nextcloud und Synapse ist hier im Wiki dokumentiert:

Als Platzhalter für die Domains der Installationen nutze ich im Folgenden: 'cloud.hs-example.de' und 'matrix.hs-example.de'.

Installation und Konfiguration der Nextcloud-App

Nach Anmeldung mit einem Admin-Account in der Nextcloud installiert man die App "OIDC Identity Provider". Aktuell ist die Version 0.4.9. Die Versionsnummer zeigt, dass nicht alle OpenID-Connect-Features implementiert sind. Die Zusammenarbeit mit Synapse funktioniert aber bei geeigneter Einstellung.

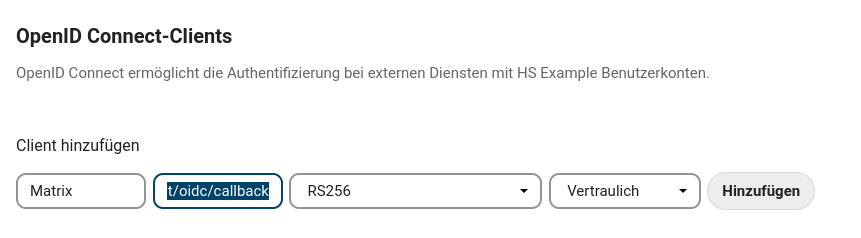

Nach Installation der App steht in den "Administrationseinstellungen" der Nextcloud im Bereich "Verwaltung" / "Sicherheit" ein neuer Abschnitt mit der Überschrift "OpenID Connect-Clients" zur Verfügung.

Im Abschnitt

werden ein Name (hier: "Matrix") und eine Weiterleitung ("https://matrix.hs-example.de/_synapse/client/oidc/callback" für einen Matrix-Server unter der Domain "matrix.hs-example.de") eingetragen.

Daraufhin werden eine "Client-ID" und ein "Client-Secret" (dt. "Geheimnis") generiert. Diese beiden zufälligen Zeichenketten kopieren wir uns für die Konfiguration des OIDC-Client im Synapse-Server.

Installation und Konfiguration von OIDC in Synapse

Auf der Client-Seite muss ebenfalls ein Plugin installiert werden. Das geschieht (je nach Installationweise von Synapse) zum Beispiel mit den folgenden Befehlen:

cd ~/synapse . ~/synapse/env/bin/activate pip install matrix-synapse[oidc]

In der Konfigurations-Datei "homeserver.yaml" des Synapse-Server wird der folgende Abschnitt ergänzt:

oidc_providers:

- idp_id: nextcloud

idp_name: "Nextcloud-Login"

discover: true

issuer: "https://cloud.hs-example.de/"

client_id: "7K9BHka3e18p1o0ehwI2cPFcrKrw161A2VFsClAYav6qo2jfhHCOddAiDbIi7XzT"

client_secret: "IG8fQ94Z0dn1fXhq2Ic4sQadTgtXtLLFzp4oUau3p3S2MYEuqfkNFqIoQw6nDZok"

scopes: [ "openid", "profile", "email" ]

client_auth_method: client_secret_post

allow_existing_users: true

user_mapping_provider:

config:

localpart_template: "{{ user.name }}"

display_name_template: "{{ user.name }}"

email_template: "{{ user.email }}"

'idp_id' ist ein freier Bezeichner. 'idp_name' ist der Text für die Beschriftung des Button zur Weiterleitung zum Nextcloud-Login.

Mit 'discover: true' wir der Client angewiesen die URLs für die Client-Konfiguration im Server auszulesen. Dazu wird der URL-Stamm unter 'issuer' mit dem Well-Known-Pfad '/.well-known/openid-configuration' kombiniert. Der Nextcloud OIDC-Provider stellt diese Information unter '/index.php/apps/oidc/openid-configuration' bereit. Eine Redirect-Regel in der '.htaccess'-Datei im Verzeichnis '~/doms/cloud.hs-example.de/' schließt diese Lücke:

~/doms/cloud.hs-example.de$ cat .htaccess Redirect 301 "/.well-known/openid-configuration" "/index.php/apps/oidc/openid-configuration"

Nach einem (Neu-)Start des Synapse-Server sollte ein Login in Matrix/Element über die Nextcloud-Login-Seite geleitet werden.