DKIM: Unterschied zwischen den Versionen

(Beta) |

Kkf (Diskussion | Beiträge) K (typo: ddas -> das) |

||

| (27 dazwischenliegende Versionen von 10 Benutzern werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

[[Kategorie:HSDoku]][[Kategorie:E-Mail]] | |||

= DomainKeys Identified Mail (DKIM) = | = DomainKeys Identified Mail (DKIM) = | ||

DKIM ist ein Verfahren, dass die Authentizität einer E-Mail sicherstellen kann. Dazu wird die E-Mail auf dem sendenden System mit einer elektronischen Signatur in den | DKIM ist ein Verfahren, dass die Authentizität einer E-Mail sicherstellen kann. Dazu wird die E-Mail auf dem sendenden System mit einer elektronischen Signatur in den unsichtbaren Headerzeilen der E-Mail versehen. Es kommt ein asymmetrisches Schlüsselverfahren zum Einsatz. Der sendende Server verwendet seinen privaten Schlüssel, um die Signatur zu erstellen. | ||

Der öffentliche Schlüssel wird im DNS der E-Mail-Domain veröffentlicht, so dass Empfänger die Authentizität der Signatur prüfen können. | Der öffentliche Schlüssel wird im DNS der E-Mail-Domain veröffentlicht, so dass Empfänger die Authentizität der Signatur prüfen können. | ||

== DKIM bei Hostsharing aktivieren == | |||

Die Nutzer der Hostsharing-Plattform können E-Mails, die sie über die Hostsharing-Server versenden, mit einer DKIM Signatur versehen lassen. Dazu sind zwei Voraussetzungen notwendig: | |||

Die | # Die Veröffentlichung des öffentlichen Domainkey im DNS der eigenen E-Mail-Domain. | ||

# Das Setzen der Domain-Option "Domain Key – DKIM" mit Hilfe von HSAdmin. | |||

=== Domainkey im DNS === | |||

==== Wenn ein individuell angepasstes Zonefile existiert ==== | |||

Wenn das Zonefile individuell angepasst wurde, muss es entweder den Platzhalter | |||

<code>{DEFAULT_ZONEFILE}</code> | |||

oder den Platzhalter | |||

<code>{DKIM_RR}</code> | |||

enthalten. | |||

Wenn das nicht der Fall ist, muss eine der beiden Zeilen ergänzt werden. | |||

==== Wenn das Zonefile nicht verändert wurde ==== | |||

Wenn kein Zonefile im etc-Verzeichnis der Domain vorhanden ist, bedeutet dies, dass das Default-Zonefile mit der Zeile "<code>{DEFAULT_ZONEFILE}</code>" genutzt wird. | |||

Die Veröffentlichung des Domainkeys ist dann mit einem einfachen "touch"-Befehl möglich. | |||

<syntaxhighlight lang=shell> | |||

touch doms/hs-example.de/etc/pri.hs-example.de | |||

</syntaxhighlight> | |||

Daraufhin erstellt das System automatisch einen Domain-Key und veröffentlicht ihn. | |||

Etwa drei Minuten nach dem "touch" liefert der Befehl | |||

<syntaxhighlight lang=shell> | |||

dig -t TXT +short hskey1._domainkey.hs-example.de @dns1.hostsharing.net | |||

</syntaxhighlight> | |||

("hs-example.de" durch die eigene Domain ersetzen) | |||

das folgende Alias: | |||

<syntaxhighlight lang=ini> | |||

hskey1._domainkey.hostsharing.net. | |||

</syntaxhighlight> | |||

== Domainoption DKIM | === Domainoption DKIM === | ||

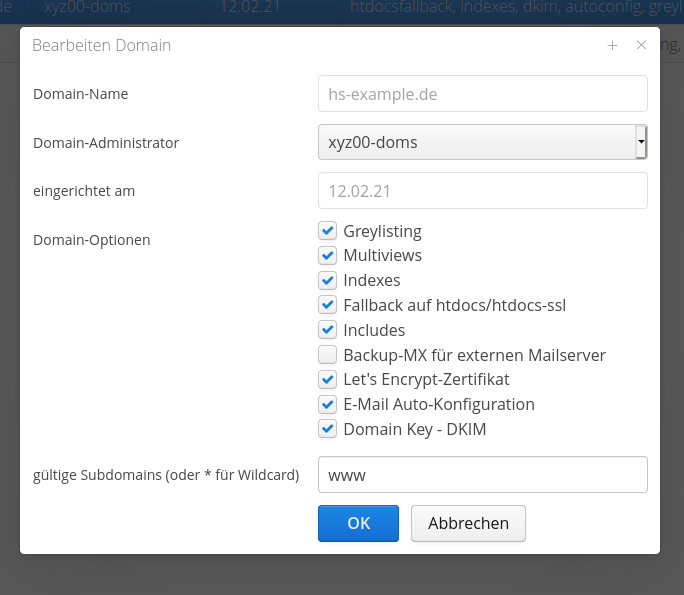

Über die Domainoption "DKIM" wird gesteuert, dass der SMTP-Server, auf dem der Webspace mit der Domain liegt, die ausgehenden E-Mail mit einer DKIM-Signatur ausstattet. | Über die Domainoption "Domain Key – DKIM" wird gesteuert, dass der SMTP-Server, auf dem der Webspace mit der Domain liegt, die ausgehenden E-Mail mit einer DKIM-Signatur ausstattet. | ||

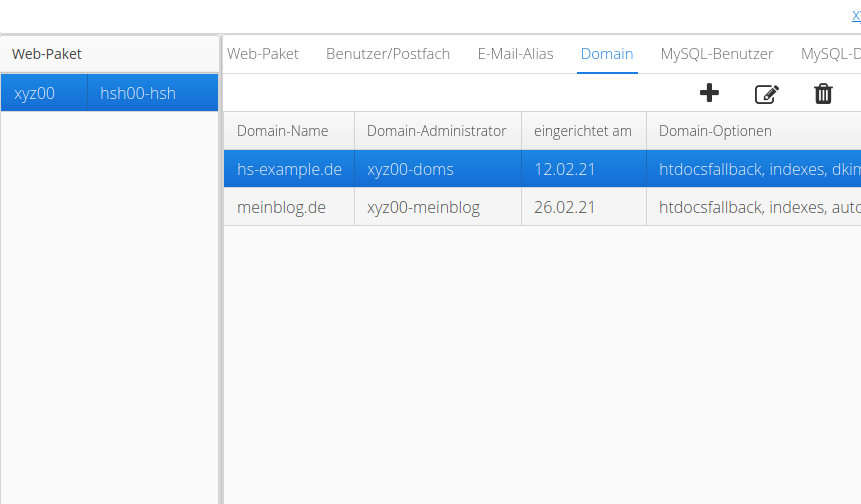

Zum Anpassen der Domainoptionen wählt man in HSAdmin links den Punkt "Web-Paket" und im rechten Bereich im Menü die Auswahl "Domain". Bei Domains, die ab 3. September 2021 eingerichtet wurden, ist die Domainoption per Voreinstellung gesetzt, | |||

[[Datei:dkim-domain.png]] | |||

[[Datei:dkim-option.png]] | |||

== | == DKIM deaktivieren == | ||

Das Abstellen der DKIM-Option in folgender Reihenfolge wird funktionieren: | |||

# Die Domainoption deaktivieren | # Die Domainoption deaktivieren | ||

# Abwarten bis alle mit der Option (und damit mit einer Signatur) versendeten E-Mail zugestellt sind | # Abwarten bis alle mit der Option (und damit mit einer Signatur) versendeten E-Mail zugestellt sind | ||

# Den Domainkey im DNS entfernen | # Den Domainkey im DNS entfernen | ||

== DKIM bei Google == | |||

Die Server von ''gmail'' sind so eingestellt, dass E-Mails von Domains ohne DKIM oder SPF nicht zugestellt werden. Die Empfängerseite wird nicht informiert. An die Absenderseite geht eine Fehlermeldung in der Art: | |||

<Blockquote>... host gmail-smtp-in.l.google.com[2a00:1450:4010:c0f::1a] said: 550-5.7.26 Your email has been blocked because the sender is unauthenticated. 550-5.7.26 Gmail requires all senders to authenticate with either SPF or DKIM. 550-5.7.26 550-5.7.26 Authentication results: 550-5.7.26 DKIM = did not pass 550-5.7.26 ...</blockquote> | |||

Dieser Google-Support-Artikel: [https://support.google.com/a/answer/81126 Richtlinien für E-Mail-Absender] (abgerufen am 26. Mai 2024) soll das erläutern. | |||

Nach erfolgreicher Umstellung findet sich im Header einer E-Mail in Googles Posteingang Text in der Art: | |||

<syntaxhighlight lang=ini>Authentication-Results: mx.google.com; | |||

dkim=pass ... | |||

spf=pass ... | |||

</syntaxhighlight> | |||

== Links == | == Links == | ||

* [https://de.wikipedia.org/wiki/DomainKeys DKIM Artikel der Wikipedia] | * [https://de.wikipedia.org/wiki/DomainKeys DKIM Artikel der Wikipedia] | ||

* [https:// | * [https://www.hostsharing.net/doc/managed-operations-platform/zonefile/ Hostsharing-Dokumentation zur Anpassung des Zonefile] | ||

* [https:// | * [https://www.hostsharing.net/doc/managed-operations-platform/domain/#kap-domain-optionen Hostsharing-Dokumentation Domain-Optionen] | ||

Aktuelle Version vom 27. April 2025, 17:01 Uhr

DomainKeys Identified Mail (DKIM)

DKIM ist ein Verfahren, dass die Authentizität einer E-Mail sicherstellen kann. Dazu wird die E-Mail auf dem sendenden System mit einer elektronischen Signatur in den unsichtbaren Headerzeilen der E-Mail versehen. Es kommt ein asymmetrisches Schlüsselverfahren zum Einsatz. Der sendende Server verwendet seinen privaten Schlüssel, um die Signatur zu erstellen.

Der öffentliche Schlüssel wird im DNS der E-Mail-Domain veröffentlicht, so dass Empfänger die Authentizität der Signatur prüfen können.

DKIM bei Hostsharing aktivieren

Die Nutzer der Hostsharing-Plattform können E-Mails, die sie über die Hostsharing-Server versenden, mit einer DKIM Signatur versehen lassen. Dazu sind zwei Voraussetzungen notwendig:

- Die Veröffentlichung des öffentlichen Domainkey im DNS der eigenen E-Mail-Domain.

- Das Setzen der Domain-Option "Domain Key – DKIM" mit Hilfe von HSAdmin.

Domainkey im DNS

Wenn ein individuell angepasstes Zonefile existiert

Wenn das Zonefile individuell angepasst wurde, muss es entweder den Platzhalter

{DEFAULT_ZONEFILE}

oder den Platzhalter

{DKIM_RR}

enthalten.

Wenn das nicht der Fall ist, muss eine der beiden Zeilen ergänzt werden.

Wenn das Zonefile nicht verändert wurde

Wenn kein Zonefile im etc-Verzeichnis der Domain vorhanden ist, bedeutet dies, dass das Default-Zonefile mit der Zeile "{DEFAULT_ZONEFILE}" genutzt wird.

Die Veröffentlichung des Domainkeys ist dann mit einem einfachen "touch"-Befehl möglich.

touch doms/hs-example.de/etc/pri.hs-example.de

Daraufhin erstellt das System automatisch einen Domain-Key und veröffentlicht ihn. Etwa drei Minuten nach dem "touch" liefert der Befehl

dig -t TXT +short hskey1._domainkey.hs-example.de @dns1.hostsharing.net

("hs-example.de" durch die eigene Domain ersetzen)

das folgende Alias:

hskey1._domainkey.hostsharing.net.

Domainoption DKIM

Über die Domainoption "Domain Key – DKIM" wird gesteuert, dass der SMTP-Server, auf dem der Webspace mit der Domain liegt, die ausgehenden E-Mail mit einer DKIM-Signatur ausstattet.

Zum Anpassen der Domainoptionen wählt man in HSAdmin links den Punkt "Web-Paket" und im rechten Bereich im Menü die Auswahl "Domain". Bei Domains, die ab 3. September 2021 eingerichtet wurden, ist die Domainoption per Voreinstellung gesetzt,

DKIM deaktivieren

Das Abstellen der DKIM-Option in folgender Reihenfolge wird funktionieren:

- Die Domainoption deaktivieren

- Abwarten bis alle mit der Option (und damit mit einer Signatur) versendeten E-Mail zugestellt sind

- Den Domainkey im DNS entfernen

DKIM bei Google

Die Server von gmail sind so eingestellt, dass E-Mails von Domains ohne DKIM oder SPF nicht zugestellt werden. Die Empfängerseite wird nicht informiert. An die Absenderseite geht eine Fehlermeldung in der Art:

... host gmail-smtp-in.l.google.com[2a00:1450:4010:c0f::1a] said: 550-5.7.26 Your email has been blocked because the sender is unauthenticated. 550-5.7.26 Gmail requires all senders to authenticate with either SPF or DKIM. 550-5.7.26 550-5.7.26 Authentication results: 550-5.7.26 DKIM = did not pass 550-5.7.26 ...

Dieser Google-Support-Artikel: Richtlinien für E-Mail-Absender (abgerufen am 26. Mai 2024) soll das erläutern.

Nach erfolgreicher Umstellung findet sich im Header einer E-Mail in Googles Posteingang Text in der Art:

Authentication-Results: mx.google.com;

dkim=pass ...

spf=pass ...